NGFW4000有3個(gè)標(biāo)準(zhǔn)端口,其中一個(gè)接外網(wǎng)(Internet網(wǎng)),一個(gè)接內(nèi)網(wǎng),一個(gè)接DMZ區(qū),在DMZ區(qū)中有網(wǎng)絡(luò)服務(wù)器。安裝防火墻所要達(dá)到的效果是:內(nèi)網(wǎng)區(qū)的電腦可以任意訪問(wèn)外網(wǎng),可以訪問(wèn)DMZ中指定的網(wǎng)絡(luò)服務(wù)器,Internet網(wǎng)和DMZ的電腦不能訪問(wèn)內(nèi)網(wǎng);Internet網(wǎng)可以訪問(wèn)DMZ中的服務(wù)器。

1、配置管理端口

天融信網(wǎng)絡(luò)衛(wèi)士NGFW4000防火墻是由防火墻和管理器組成的,管理防火墻都是通過(guò)網(wǎng)絡(luò)中的一臺(tái)電腦來(lái)實(shí)現(xiàn)的。防火墻默認(rèn)情況下,3個(gè)口都不是管理端口,所以我們先要通過(guò)串口把天融信網(wǎng)絡(luò)衛(wèi)士NGFW4000防火墻與我們的電腦連接起來(lái),給防火墻指定一個(gè)管理端口,以后對(duì)防火墻的設(shè)置就可以通過(guò)遠(yuǎn)程來(lái)實(shí)現(xiàn)了。

使用一條串口線把電腦的串口(COM1)與NGFW4000防火墻的console口連接起來(lái),啟動(dòng)電腦的超級(jí)終端,端口選擇COM1,通信參數(shù)設(shè)置為每秒位數(shù)9600,數(shù)據(jù)位8,奇偶校驗(yàn)無(wú),停止位1,數(shù)據(jù)流控制無(wú)。進(jìn)入超級(jí)終端的界面,輸入防火墻的密碼進(jìn)入命令行格式。

定義管理口:if eth1 XXX.XXX.XXX.XXX 255.255.255.0

修改管理口的GUI登錄權(quán)限: fire client add topsec -t gui -a 外網(wǎng) -i 0.0.0.0-255.255.255.255

2、使用GUI管理軟件配置防火墻

安裝天融信防火墻GUI管理軟件TOPSEC集中管理器,并建立NGFW4000管理項(xiàng)目,輸入防火墻管理端口的IP地址與說(shuō)明。然后登錄進(jìn)入管理界面。

(1)定義網(wǎng)絡(luò)區(qū)域

Internet(外網(wǎng)):接在eth0上,缺省訪問(wèn)策略為any(即缺省可讀、可寫(xiě)),日志選項(xiàng)為空,禁止ping、GUI、telnet。

Intranet(內(nèi)網(wǎng)):接在eth1上,缺省訪問(wèn)策略為none(不可讀、不可寫(xiě)),日志選項(xiàng)為記錄用戶(hù)命令,允許ping、GUI、telnet。

DMZ區(qū):接在eth2上, 缺省訪問(wèn)策略為none(不可讀、不可寫(xiě)),日志選項(xiàng)為記錄用戶(hù)命令,禁止ping、GUI、telnet。

(2)定義網(wǎng)絡(luò)對(duì)象

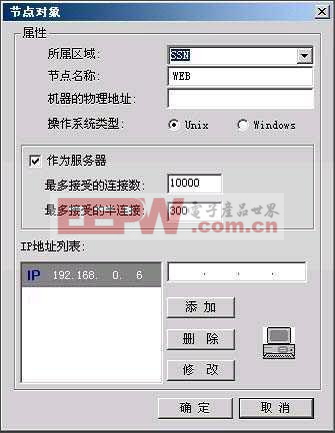

一個(gè)網(wǎng)絡(luò)節(jié)點(diǎn)表示某個(gè)區(qū)域中的一臺(tái)物理機(jī)器。它可以作為訪問(wèn)策略中的源和目的,也可以作為通信策略中的源和目的。網(wǎng)絡(luò)節(jié)點(diǎn)同時(shí)可以作為地址映射的地址池使用,表示地址映射的實(shí)際機(jī)器,詳細(xì)描述見(jiàn)通信策略。

圖6

圖6

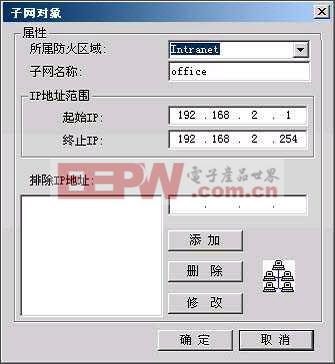

子網(wǎng)表示一段連續(xù)的IP地址。可以作為策略的源或目的,還可以作為NAT的地址池使用。如果子網(wǎng)段中有已經(jīng)被其他部門(mén)使用的IP,為了避免使用三個(gè)子網(wǎng)來(lái)描述技術(shù)部使用的IP地址,可以將這兩個(gè)被其他部門(mén)占用的地址在例外地址中說(shuō)明。

圖7

圖7

為了配置訪問(wèn)策略,先定義特殊的節(jié)點(diǎn)與子網(wǎng):

FTP_SERVER:代表FTP服務(wù)器,區(qū)域=DMZ,IP地址= XXX.XXX.XXX.XXX。

HTTP_SERVER:代表HTTP服務(wù)器,區(qū)域=DMZ,IP地址= XXX.XXX.XXX.XXX。

MAIL_SERVER:代表郵件服務(wù)器,區(qū)域=DMZ,IP地址= XXX.XXX.XXX.XXX。

V_SERVER:代表外網(wǎng)訪問(wèn)的虛擬服務(wù)器,區(qū)域=Internet,IP=防火墻IP地址。

inside:表示內(nèi)網(wǎng)上的所有機(jī)器,區(qū)域=Intranet,起始地址=0.0.0.0,結(jié)束地址=255.255.255.255。

outside:表示外網(wǎng)上的所有機(jī)器,區(qū)域=Internet,起始地址=0.0.0.0,結(jié)束地址=255.255.255.255。

(3)配置訪問(wèn)策略

在DMZ區(qū)域中增加三條訪問(wèn)策略:

A、訪問(wèn)目的=FTP_SERVER,目的端口=TCP 21。源=inside,訪問(wèn)權(quán)限=讀、寫(xiě)。源=outside,訪問(wèn)權(quán)限=讀。這條配置表示內(nèi)網(wǎng)的用戶(hù)可以讀、寫(xiě)FTP服務(wù)器上的文件,而外網(wǎng)的用戶(hù)只能讀文件,不能寫(xiě)文件。

B、訪問(wèn)目的=HTTP_SERVER,目的端口=TCP 80。源=inside+outside,訪問(wèn)權(quán)限=讀、寫(xiě)。這條配置表示內(nèi)網(wǎng)、外網(wǎng)的用戶(hù)都可以訪問(wèn)HTTP服務(wù)器。

C、訪問(wèn)目的=MAIL_SERVER,目的端口=TCP 25,TCP 110。源=inside+outside,訪問(wèn)權(quán)限=讀、寫(xiě)。這條配置表示內(nèi)網(wǎng)、外網(wǎng)的用戶(hù)都可以訪問(wèn)MAIL服務(wù)器。

(4)通信策略

由于內(nèi)網(wǎng)的機(jī)器沒(méi)有合法的IP地址,它們?cè)L問(wèn)外網(wǎng)需要進(jìn)行地址轉(zhuǎn)換。當(dāng)內(nèi)部機(jī)器訪問(wèn)外部機(jī)器時(shí),可以將其地址轉(zhuǎn)換為防火墻的地址,也可以轉(zhuǎn)換成某個(gè)地址池中的地址。增加一條通信策略,目的=outside,源=inside,方式=NAT,目的端口=所有端口。如果需要轉(zhuǎn)換成某個(gè)地址池中的地址,則必須先在Internet中定義一個(gè)子網(wǎng),地址范圍就是地址池的范圍,然后在通信策略中選擇NAT方式,在地址池類(lèi)型中選擇剛才定義的地址池。

服務(wù)器也沒(méi)有合法的IP地址,必須依靠防火墻做地址映射來(lái)提供對(duì)外服務(wù)。增加通信策略。

A、目的=V_SERVER,源=outside,通信方式=MAP,指定協(xié)議=TCP,端口映射21->21,目標(biāo)機(jī)器=FTP_SERVER。

B、目的=V_SERVER,源=outside,通信方式=MAP,指定協(xié)議=TCP,端口映射80->80,目標(biāo)機(jī)器=HTTP_SERVER。

C、目的=V_SERVER,源=outside,通信方式=MAP,指定協(xié)議=TCP,端口映射25->25,目標(biāo)機(jī)器=MAIL_SERVER。

D、目的=V_SERVER,源=outside,通信方式=MAP,指定協(xié)議=TCP,端口映射110->110,目標(biāo)機(jī)器=MAIL_SERVER。

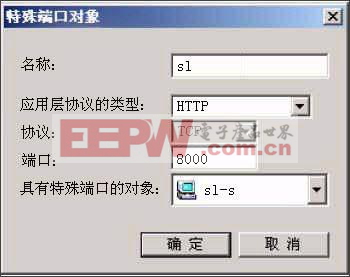

(5)特殊端口

在防火墻默認(rèn)的端口定義中沒(méi)有我們所要用到的特殊端口,就需要我們手工的添加這些特殊端口了。在防火墻集中管理器中選擇高級(jí)管理>特殊對(duì)象>特殊端口,將彈出特殊端口的定義界面,點(diǎn)定義新對(duì)象,輸入特殊端口號(hào)與定義區(qū)域即可。

(6)其他配置

最后進(jìn)入工具選項(xiàng),定義防火墻的管理員、權(quán)限以及與IDS的聯(lián)動(dòng)等。(圖8)

圖8

圖8

四、防火墻對(duì)比

在了解了防火墻的工作原理及基本配置之后,下面給大家介紹一下NetScreen 208、Cisco PIX 515E、NGFW 4000-S、NetEye 4032這四款市場(chǎng)上最常見(jiàn)的硬件防火墻在基本性能、操作管理與市場(chǎng)價(jià)格上的比較。

防火墻 | NetScreen208 | CiscoPIX515E | NGFW4000-S | NetEye4032 |

核心技術(shù) | 狀態(tài)檢測(cè) | 狀態(tài)檢測(cè) | 核檢測(cè) | 狀態(tài)檢測(cè) |

產(chǎn)品類(lèi)型 | ASIC硬件 | 硬件設(shè)備 | 硬件設(shè)備 | 硬件設(shè)備 |

工作模式(路由模式、橋模式、混合模式) | 路由模式、橋模式 | 路由模式、橋模式 | 路由模式、橋模式、 混合模式 | 路由模式、橋模式 |

并發(fā)連接數(shù) | 130000 | 130000 | 600000 | 300000 |

網(wǎng)絡(luò)吞吐量 | ||||

最大支持網(wǎng)絡(luò)接口 | 8個(gè) | 6個(gè) | 12個(gè) | 8個(gè) |

操作系統(tǒng) | ScreenOS | 專(zhuān)用操作系統(tǒng) | 專(zhuān)用操作系統(tǒng) | 專(zhuān)用操作系統(tǒng) |

管理方式 | 串口、CLI、Telnet、Web、GUI | 串口、Telnet、Web、GUI | 串口、Telnet、Web、GUI | 串口、Telnet、GUI |

市場(chǎng)報(bào)價(jià) | 142,000RMB | 80,000RMB | 138,000RMB | 148,000RMB |

網(wǎng)站首頁(yè) |網(wǎng)站簡(jiǎn)介 | 關(guān)于我們 | 廣告業(yè)務(wù) | 投稿信箱

Copyright © 2000-2020 www.fnsyft.com All Rights Reserved.

中國(guó)網(wǎng)絡(luò)消費(fèi)網(wǎng) 版權(quán)所有 未經(jīng)書(shū)面授權(quán) 不得復(fù)制或建立鏡像

聯(lián)系郵箱:920 891 263@qq.com

亚洲精品无码成人| 亚洲毛片免费视频| 亚洲一本综合久久| jlzzjlzz亚洲乱熟在线播放| 亚洲精品宾馆在线精品酒店| 日韩亚洲人成在线| 亚洲国产精品久久人人爱| 久久亚洲AV无码精品色午夜麻豆| 亚洲av永久无码精品国产精品| 国产日产亚洲系列| 亚洲综合无码精品一区二区三区| 四虎亚洲国产成人久久精品| 亚洲av成人无码网站…| 国产精品亚洲精品久久精品| 亚洲精品无码av片| 久久亚洲欧美国产精品| 亚洲暴爽av人人爽日日碰| 亚洲AV无码成人网站在线观看| 亚洲国产精品无码久久| 美女视频黄免费亚洲| 激情内射亚洲一区二区三区爱妻| 亚洲a级成人片在线观看| 亚洲伊人色一综合网| 亚洲国产成人精品电影| 亚洲一区二区三区在线| 激情五月亚洲色图| 最新亚洲春色Av无码专区| 中文字幕乱码亚洲无线三区| 亚洲精品无码久久久久APP| 丰满亚洲大尺度无码无码专线 | 国产亚洲AV手机在线观看| 狠狠综合久久综合88亚洲| 亚洲国产三级在线观看| 国产国拍亚洲精品mv在线观看| 亚洲精品白浆高清久久久久久| 久久亚洲精品国产精品黑人| 亚洲国产精品线在线观看| 久久亚洲美女精品国产精品| 亚洲欧洲自拍拍偷综合| 国产亚洲精品影视在线| 亚洲av成人片在线观看|